在渗透测试中,获取机器浏览器密码和历史记录是一项必不可少的工作,但考虑在域环境下,机器数量多,一台台获取效率肯定不高,于是用python写了个自动化脚本。

解密条件

1 | 低版本firefox:logins.json、key3.db、cert8.db |

示例代码

1 | import os,sys |

1 | 使用参数: |

使用说明:将host.txt放在C:\Users\public\downloads目录下,代码会循环判断机器中的logins.json、places.sqlite文件,如存在,则批量获取密码配置文件并自动打包(C:\Users\public\Documents\下的key.zip文件)。为防止文件覆盖及更好地标识文件,复制出来的文件会按照IP重命名,破解时自行改回。

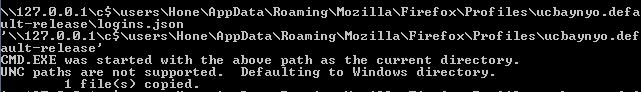

exp运行可能会存在报错:用作为当前目录的以上路径启动了CMD.EXE。UNC路径不受支持。默认值设为Windows目录。

报错原因:网络路径下的问题。解决方法:1

reg add "hkey_current_user\software\microsoft\command processor" /v "disableunccheck" /t "reg_dword" /d "1" /f

报错问题不大,并不影响使用。

效果

破解

下载地址:https://github.com/OneHone/HoneTool/tree/master/Ipc-FirefoxPassAndHistory